Во многих странах перехват спецслужбами телефонных разговоров и интернет-трафика разрешен законодательством. На западе эта практика известна как lawful interception («законный перехват»), в России — «система обеспечения оперативно-розыскных мероприятий», или СОРМ. Прародительницей СОРМ можно считать перлюстрацию — тайное чтение личной корреспонденции, которое начиная с XVII века официально и неофициально применялось спецслужбами различных государств, включая Россию.

Основная цель СОРМ — борьба с организованной преступностью, в частности с терроризмом. Террористы используют для своих целей современные средства связи — значит, у ФСБ должны быть инструменты для контроля за этими средствами. СОРМ позволяет избирательно анализировать трафик конкретного пользователя: телефонные разговоры, посещаемые веб-ресурсы, скачиваемые файлы, личные данные — логины, пароли, email, геолокацию и так далее.

Устанавливать СОРМ обязаны все операторы, которые предоставляют лицензированные услуги связи на территории России. Операторы участвуют только в развертывании СОРМ, то есть устанавливают оборудование и предоставляют ФСБ канал связи. Непосредственно прослушиванием занимается ФСБ, подключаясь к СОРМ удаленно с помощью пульта управления.

В теории, если пользователь не попадает под подозрение спецслужб, его незачем прослушивать. Более того, Конституция РФ запрещает это делать без решения суда — впрочем, с оговоркой, что досудебная прослушка в отдельных случаях может быть санкционирована федеральным законом (статья 55, пункт 3).

Законодательство по СОРМ

Техническая реализация и практика применения комплексов СОРМ в России регламентируется множеством нормативно-правовых актов: федеральный закон № 126-ФЗ «О связи» от 07.07.2003; постановление правительства РФ № 743 от 31.07.2014; постановление правительства РФ № 538 от 27 августа 2005.

Для каждого вида СОРМ существуют отдельные, регламентирующие реализацию, документы. Для СОРМ-2 — это приказы Минкомсвязи № 73, № 83, № 144 и приказ Мининформсвязи № 6, а также приказ Минкомсвязи № 139 от 15 апреля 2019 г. Для СОРМ-3 основной нормативный документ — приказ Минкомсвязи № 573 от 29 октября 2018 г.

Один из недавних законов, который потребовал модернизации существующих решений СОРМ, — «пакет Яровой – Озерова», включающий федеральные законы № 374-ФЗ и № 375-ФЗ от 06.07.2016. Оба закона направлены на усиление мер борьбы с терроризмом. Для выполнения требований «пакета Яровой – Озерова» операторам связи необходимо устанавливать отдельные комплексы систем хранения данных и обновлять имеющиеся программно-аппаратные комплексы (ПАК) СОРМ-2 и СОРМ-3.

Виды СОРМ

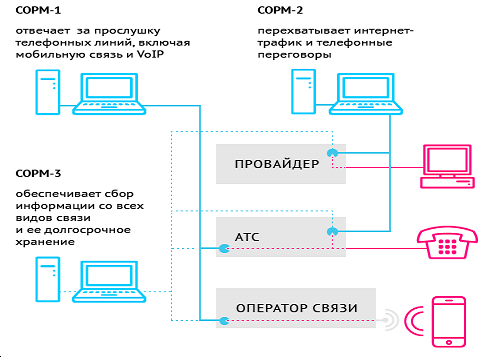

Первой реализацией программно-аппаратного комплекса для обеспечения ОРМ стала система СОРМ-1, которая активно использовалась в телефонных сетях связи в период с конца 1980-х до начала 2000-х. Изначально СОРМ-1 предназначалась только для прослушивания телефонных разговоров абонентов проводных сетей (за неимением других каналов связи). С появлением цифровой телефонии и сетей передачи данных технические требования изменились, а функции СОРМ-1 расширились: прослушка распространилась в том числе на мобильных и VoIP-абонентов.

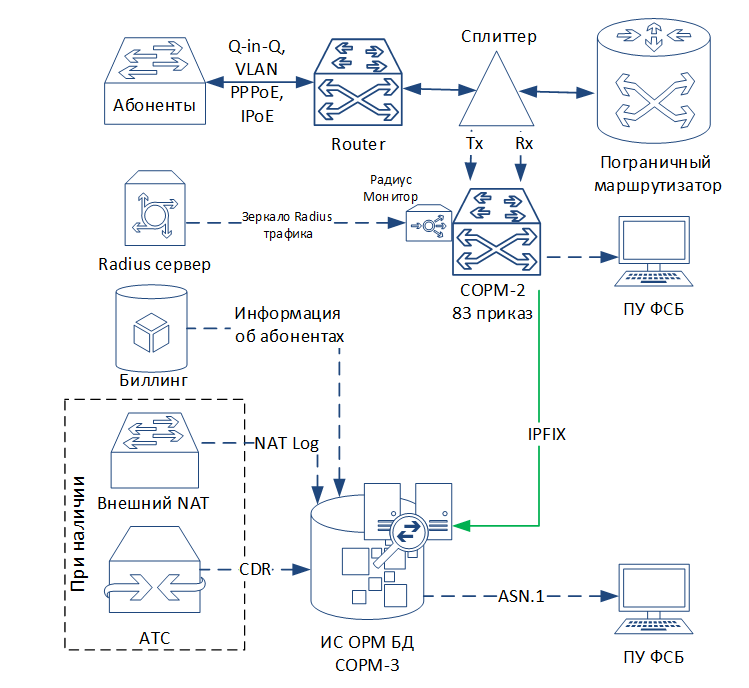

СОРМ-2 — ПАК, который позволяет перехватывать интернет-трафик. СОРМ-2 — технически более сложное решение, чем СОРМ-1, поскольку применяется для перехвата всех типов трафика, циркулирующих в сети оператора: web, электронной почты, видео, голоса и пр.

Технически СОРМ-2 представляет собой сервер, который подключается к сети оператора связи для получения копии всего проходящего трафика. Управляется СОРМ-2 с помощью пульта (ПУ) по отдельному каналу связи. ПУ установлен в региональном подразделении ФСБ.

Зона ответственности в СОРМ-2 (как и в остальных СОРМ) разделена между оператором и ФСБ. Оператор обеспечивает развертывание, настройку, обслуживание ПАК и каналы связи, но не в праве использовать его функциональность в своих целях: прослушкой трафика занимается исключительно силовое ведомство.

Кроме анализа трафика, спецслужбы могут получить и другую информацию о пользователе: подключенные услуги, регистрационные данные и прочую статистику.

СОРМ-3 отличается от СОРМ-1 и СОРМ-2 тем, что не перехватывает трафик пользователя в реальном времени, а накапливает статистическую информацию о нем. С помощью СОРМ-3 можно получить детальный «интернет-портрет» пользователя, определив все задействованные в интернет-сессиях протоколы и типы трафика, включая трафик мессенджеров. Информация о тарификации и авторизации абонентов поступает в СОРМ-3 из службы биллинга и Radius-сервера соответственно. С телематического сервера снимаются данные о дополнительных услугах, подключенных абоненту.

Информация о пользователе, по требованиям к СОРМ-3, может храниться до 3-х лет, что требует от оператора дополнительных затрат на установку ёмких систем хранения данных (СХД). Также внедрение информационной системы СОРМ-3 может потребовать обновления оборудования для обеспечения выгрузки корректных данных, например, NAT-трансляций (пример такой системы — СКАТ DPI). В базе данных информационной системы СОРМ-3 декодированный трафик операторы обязаны хранить 3 года, недекодированный и голосовой — 6 месяцев

С появлением «закона Яровой» изменились требования к техническим характеристикам всего комплекса СОРМ. С конца 2018 года операторы должны дополнительно к статистическим данным СОРМ-3, хранить полный дамп пользовательского трафика не менее месяца, каждый год увеличивая объем хранения на 15%. Важной отличительной особенностью является требование к российскому происхождению СХД

Зарубежные аналоги СОРМ

В Европе требования к законному перехвату (LI) определяются Европейским институтом телекоммуникационных стандартов (ETSI), в США — прописаны в законе Communications Assistance for Law Enforcement Act (CALEA).

Технически процесс съема пользовательской и статистической информации у LI и СОРМ во многом схож. С точки зрения функциональной реализации LI принципиально отличается от СОРМ тем, что в Европе и США административная функция по перехвату и прослушиванию пользовательского трафика формально возлагается на операторов. Спецслужбы, получив судебный ордер, запрашивают нужную информацию у операторов, и только после этого получают доступ к профилю абонента. В российской СОРМ участие оператора, напомним, для этого не требуется. То есть в деле законного перехвата у сотрудников ФСБ гораздо больше полномочий, чем у их западных коллег.

Великобритания

С 2010-х правительство Великобритании использует систему, аналогичную СОРМ-2 и СОРМ-3 — The Communications Capabilities Development Programme (CCDP), или «Программа развития телекоммуникационных возможностей». Технически система представляет собой средства перехвата (серверы) и базы данных, которые рассчитаны на хранение информации обо всех телефонных звонках, электронных письмах, обсуждениях в чатах и соцсетях, просмотрах веб-страниц и интернет-привычках пользователей. Официально правоохранительные органы могут использовать CCDP только после судебного ордера (согласно закона Regulation of Investigatory Powers Act 2000).

Помимо CCDP, в Британии действует Tempora — проект, созданный Центром правительственной связи Великобритании совместно с Агентством национальной безопасности США (АНБ). Tempora также предназначен для массового прослушивания и перехвата трафика, но, в отличие от CCDP, это более автономная и продвинутая в техническом отношении система. Оборудование включает в себя отдельную оптическую сеть связи, серверы и СХД для хранения интернет-контента в течение 3 дней и пользовательских метаданных в течение месяца. О Tempora стало известно в 2013 году благодаря Эдварду Сноудену. Если верить американцу, Центр правительственной связи игнорирует закон Regulation of Investigatory Powers Act 2000 и прослушивает граждан без особых ограничений.

США

В Соединенных штатах действует несколько программ, так или иначе относящихся к перехвату трафика — официальных (в рамках CALEA) и неофициальных (курируемых в основном АНБ и ЦРУ).

Ближайший аналог СОРМ — система DCSNet, которой пользуется ФБР. Система состоит из трех программных комплексов, которые отличаются назначением и техническими характеристиками:

- DCS3000 (также известная, как Red Hook) отвечает за перехват метаданных о телефонных вызовах в сетях проводной и беспроводной связи;

- DCS5000 — более продвинутая версия DCS3000, предназначенная главным образом для борьбы с терроризмом и шпионажем;

- DCS6000 (она же Digital Storm) служит для перехвата телефонных звонков, текстовых сообщений и интернет-трафика.

После обнародования секретной информации, переданной Эдвардом Сноуденом изданиям Washington Post и The Guardian, стало известно о таких системах, как Boundless Informant («Безграничный информатор») и PRISM (Program for Robotics, Intelligents Sensing and Mechatronics). Boundless Informant — глобальная система разведки, предназначена для обработки и визуализации больших массивов данных, в частности данных о телефонных звонках. PRISM — комплекс для углубленного наблюдения за интернет-трафиком. Обе системы работают в связке и применяются для прослушки как внутри США, так и за их пределами.

Другие страны

В Китае функционирует несколько систем, которые отдаленно можно сравнить с СОРМ: «Золотой щит» (или «Великий китайский файрвол»), Бюро мониторинга и система IJOP. Однако все эти решения используются не столько для прослушивания, сколько для контроля и ограничения доступа китайцев к тем или иным интернет-ресурсам.

В Индии действует Централизованная система мониторинга — Central Monitoring System, — по своему назначению близкая PRISM, но охватывающая только внутренние сети страны.

В Швеции используют систему, аналогичную СОРМ-3, — Titan, которая представляет собой базу данных с записями телефонных переговоров, электронных транзакций и интернет-трафика. Однако Titan предназначен в первую очередь для задач внешней разведки.

Заключение

В российских СМИ системы ОРМ принято демонизировать, часто они преподносятся как основной инструмент «старшего брата». Меж тем нередко опускается из виду и реальная польза СОРМ. Террористическая угроза в России (да и в мире) по-прежнему актуальна — достаточно посмотреть на хронику предотвращения терактов. Вероятно, если бы правоохранительные органы не применяли современные средства перехвата информации, эта статистика была бы другой.

Из явных минусов СОРМ можно отметить тот факт, что эти системы операторам приходится устанавливать за свой счет. И далеко не все из них, особенно небольшие операторы, готовы к таким затратам. Остается надеяться, что в будущем правительство облегчит финансовое бремя для частных компаний, которым приходится заниматься реализацией государственных инициатив.

Предыдущая статья

Предыдущая статья